Tutto quello che serve sapere sullo spoofing telefonico: cos’è e come proteggersi dalle truffe?

Conoscere il significato di spoofing è oggi sempre più importante per evitare di cadere nelle truffe dei malintenzionati, costantemente pronti a sottrarre dati personali e denaro tramite gli strumenti tecnologici.

I raggiri, purtroppo, sono ormai all’ordine del giorno e il massiccio utilizzo dei cellulari, divenuti parte integrante della nostra vita, rende le cose decisamente più facili a chi cerca di portare avanti tali frodi. Lo spoofing rientra proprio in questo ambito per cui capire con chiarezza non soltanto il suo significato, ma soprattutto come proteggersi da questi schemi e come evitare di incapparvi è fondamentale.

Il significato di spoofing: cos’è e tipologie

Letteralmente, il significato di spoofing è proprio quello di raggiro, imbroglio. Con questa tipologia di attacco i malintenzionati impersonano un’altra entità falsificando i dati per ottenere un vantaggio illegittimo. Una manipolazione che si basa sull’abilità di ingannare i sistemi e gli utenti i quali sono portati (erroneamente) a credere che stanno comunicando con una fonte attendibile.

È una tecnica ampiamente utilizzata nei più generali attacchi di phishing, che hanno come obiettivo finale l’ottenimento di informazioni personali, come password, numeri di carte di credito e dettagli finanziari.

Per comprendere effettivamente il significato di spoofing, però, occorre effettuare una distinzione fra le diverse tipologie di attacchi possibili. In alcuni casi le vittime possono ricevere dei classici messaggi sul telefono nei quali l’identità del mittente è celata per apparire legittima (SMS spoofing). In altri, invece, i malintenzionati possono modificare i numeri di telefono quando effettuano chiamate ai danni degli utenti (Caller ID spoofing) .

La modifica dei numeri e del nome del mittente, fra l’altro, non è una pratica così difficile. Esistono addirittura dei provider che offrono questo tipo di servizio poiché, di base, esso non è considerato illegale. Lo è soltanto nel momento in cui viene utilizzato per truffare gli utenti. Si pensi ad esempio a tutte quelle aziende che hanno bisogno di inviare messaggi di servizio su larga scala ai propri clienti e che per questo hanno bisogno di nascondere il numero del mittente. In questo caso la pratica appare perfettamente legittima, mentre il significato di spoofing cambia assumendo una connotazione negativa quando il procedimento è generato per compiere azioni malevole e truffe.

Esiste poi anche l’email spoofing che, come suggerisce il nome, avviene tramite l’invio di comunicazioni di posta elettronica. Da non dimenticare poi anche l’IP spoofing, con cui i truffatori nascondono l’identità di un server rendendo apparentemente legittimo l’indirizzo IP di un host, o anche lo spoofing del server DNS, in cui la compromissione del server DNS (Domain Name Service) determina un reindirizzamento verso un sito malevolo.

Anche l’ARP Spoofing va necessariamente tenuto in considerazione per proteggersi: in questo caso vengono inviati dai truffatori dei messaggi ARP (Address Resolution Protocol) falsificati.

Indipendentemente dalla tipologia di approccio adottato, tutte le varie forme di spoofing condividono un elemento fondamentale: utilizzano la fiducia come leva per ottenere o alterare dati sensibili, compiere frodi finanziarie, aggirare i meccanismi di controllo dell’accesso alle reti e diffondere software dannoso mediante collegamenti e allegati maligni.

Come proteggersi?

Identificare attacchi di spoofing è diventato oggi sempre più difficile e questo perché, come già detto, falsificare l’identità dei mittenti è tutt’altro che difficile. Questo significa che tutti dovrebbero adottare delle pratiche di sicurezza solide e attente.

Innanzitutto bisognerebbe visitare soltanto siti ufficiali e notoriamente sicuri (con protocollo HTTPS). Poi bisognerebbe riflettere attentamente di fronte ad ogni comunicazione che si riceve (da qualsiasi tipo di canale), anche quando il mittente sembra assolutamente affidabile.

Bisognerebbe poi evitare di inserire con troppa fiducia e leggerezza i propri dati personali senza prima aver effettuato le dovute indagini sul mittente che ci sta richiedendo quell’azione e ovviamente si dovrebbero analizzare con attenzione tutti i link e gli allegati contenuti nelle comunicazioni ricevute. Un semplice click su di essi, infatti, potrebbe avere ripercussioni importanti per la vittima.

Anche l’utilizzo di password forti e robuste è altamente raccomandato. Bisognerebbe evitare di utilizzare nomi comuni ricollegabili alla vittima, o date di nascita facilmente identificabili e costruire delle chiavi altamente personalizzate e difficili da scovare.

Mantenere alta l’attenzione, dunque è fondamentale, ma non è l’unica cosa che si può fare per proteggersi dallo spoofing. Si potrebbe ad esempio decidere di utilizzare una VPN per rendere più difficili i tentativi di frode (gli hacker, infatti, avrebbero difficoltà a decifrare i dati degli utenti che hanno criptato il proprio traffico). Oppure si potrebbero valutare servizi come il blocco dei cookie, offerti ad esempio dal Threat Protection di NordVPN. Si potrebbero utilizzare poi anche i classici antivirus, in grado di identificare tentativi di attacco e i firewall in grado di individuare indirizzi esterni alla rete locale.

Come già dichiarato all’inizio di questo articolo, conoscere il significato di spoofing è più che mai fondamentale, così come mantenere alta l’attenzione nei confronti degli innumerevoli tentativi di frode cui, purtroppo, siamo ormai esposti.

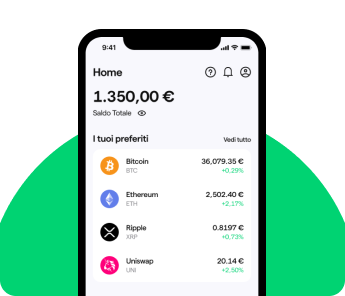

In tal senso, Young Platform adotta solide misure di sicurezza per confermarsi affidabile e non chiede ai suoi utenti credenziali d’accesso e altri codici, tramite alcun canale di comunicazione. Scopri di più.